近日互联网上出现利用勒索蠕虫病毒攻击Windows操作系统的案例,该病毒利用此前网上披露的Windows SMB服务漏洞(对应微软漏洞公告:MS17-010)攻击手段,向终端用户进行渗透、传播。用户主机系统一旦被该勒索蠕虫入侵,主机上的重要数据文件(如文档、图片、音视频、压缩包、执行程序等)将被恶意加密,后缀名被统一修改为“.WNCRY”,并弹出勒索对话框向用户索要比特币赎金。虽然可通过重装操作系统来解除勒索行为,但是重要数据文件不能直接恢复。该勒索蠕虫病毒将会对用户造成了严重的损害和威胁。

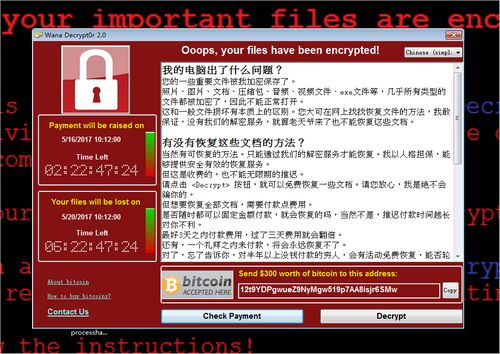

目前在中国多所高校的教育网、校园网受到影响,致使许多实验室数据和毕业设计被锁。而全球已经在999个观察到超过57000个感染例子。据社交媒体上用户贴出的照片显示,该勒索软件在锁定电脑后,索要价值300美元的比特币,并显示有“哎哟,你的文件被加密了!”(Ooops, your files have been encrypted!)字样等的对话框。

中国国家互联网应急中心表示,目前,安全业界暂未能有效破除该勒索软的恶意加密行为,用户只能预防。用户主机一旦被勒索软件渗透,只能通过重装操作系统的方式来解除勒索行为,但用户重要数据文件不能直接恢复。

如何预防电脑被勒索病毒“绑架”,请这样做:

1、及时下载并安装系统安全补丁:

- 使用Windows Vista、7、8.1、10以及Windows Server 2008、2012、2016系统的用户,请启用系统自带的更新功能升级到最新版本,或直接下载下面的补丁进行安装:

https://technet.microsoft.com/zh-cn/library/security/MS17-010.aspx

- 对于Windows XP、8及Windows Server 2003的用户,可下载微软提供的特别补丁程序:

http://www.catalog.update.microsoft.com/search.aspx?q=KB4012598

- 也可以直接使用国内安全厂商提供的补丁工具对任何版本的Windows系统安装补丁:

360修复工具:

http://dl.360.cn/nsa/nsatool.exe (125M)

腾讯-企业内用户离线免疫工具:

http://dlied6.qq.com/invc/xfspeed/qqpcmgr/download/QMWCTool.exe (355M)

腾讯-免疫检测及安装补丁工具:

http://dlied6.qq.com/invc/xfspeed/qqpcmgr/versetup/portal/VulDetector_2_0_766_127.exe (2.7M)

2、建议管理员先确定内部的文件共享服务器已经修复该漏洞,然后把以上工具下载并放在共享目录上,并通知用户尽快检测和修复漏洞。

如果你是IP-guard用户,请这样做:

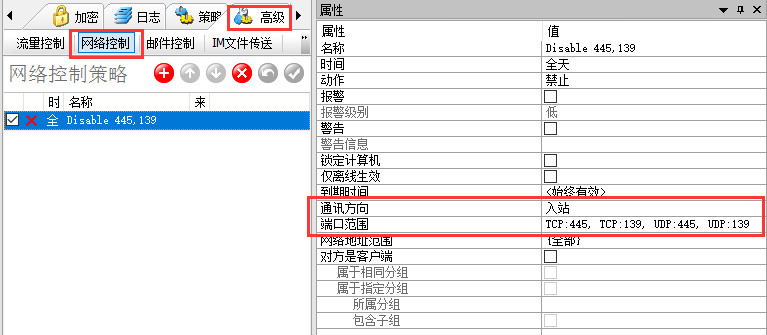

1、由于下载补丁和安装的过程可能很长,尤其在企业内部用户众多的情况下时间可能会比较长。建议管理员临时在我们的IP-guard的网络控制策略里设置禁止445端口的入站通讯(可能会暂时造成用户自己共享的文件夹及打印机无法使用)。等确认漏洞完全修复以后,再取消此临时网络控制策略。

(可导入附件的策略Disable_445_139.xml)

2、在IP-guard的补丁管理功能里,查看全网的补丁检测及安装情况(如Windows 7 是KB4012212,参照微软MS17-010公告)。

病毒还在传播中,感染上的电脑还处于无法解锁状态。请尽快备份电脑中的重要文件。同时,对于不明链接、文件和邮件要提高警惕,加强防范。